Stablize by eliminating blind spots and stopping the bleeding

Step 1: Foundational visibility

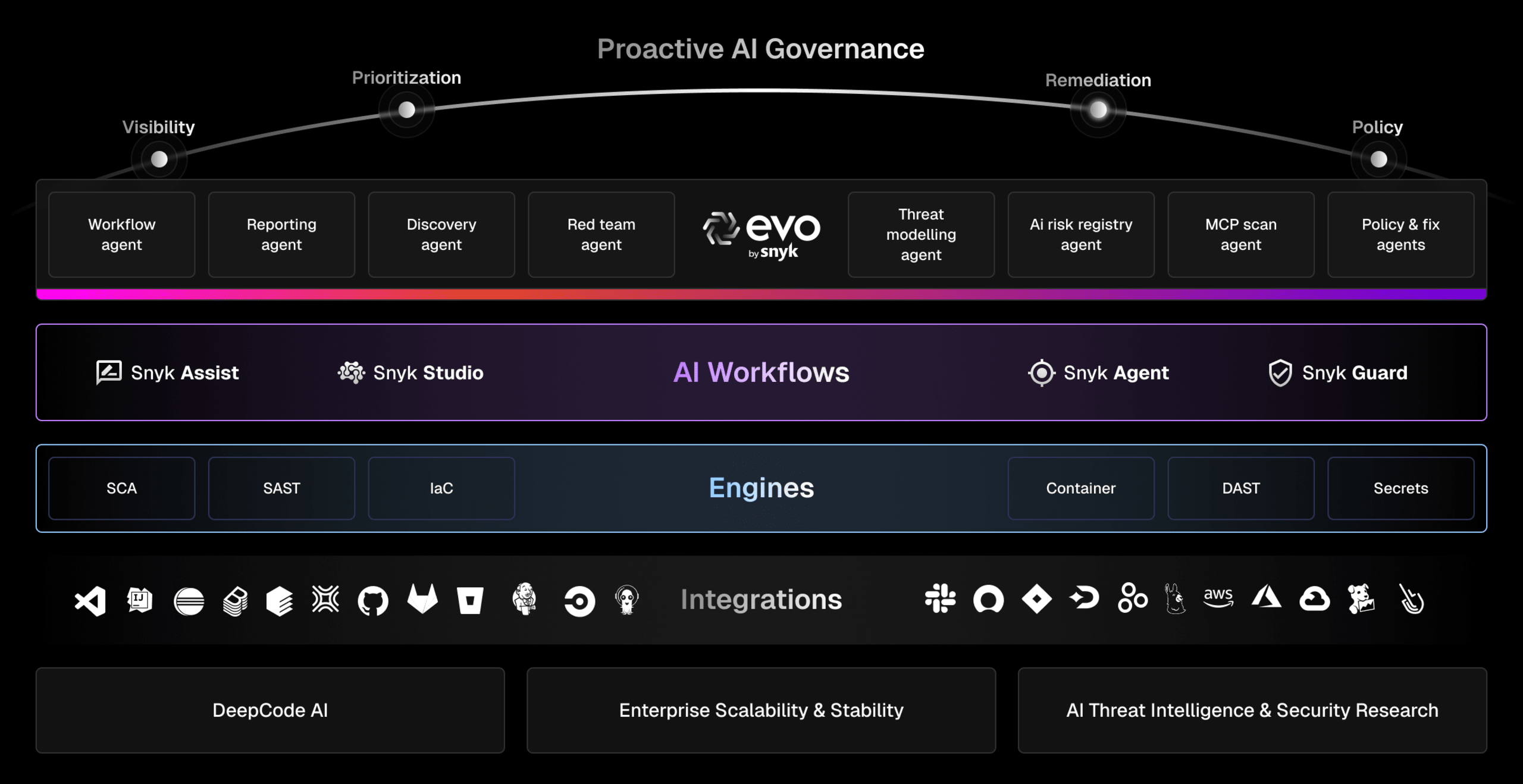

Automatically discover and inventory every asset—including code, dependencies, and AI models.

Step 2: Prevention and AI guardrails

Enforce 'Secure at Inception' guardrails across AI assistants, IDEs, and pipelines to prevent vulnerabilities before they enter the codebase.