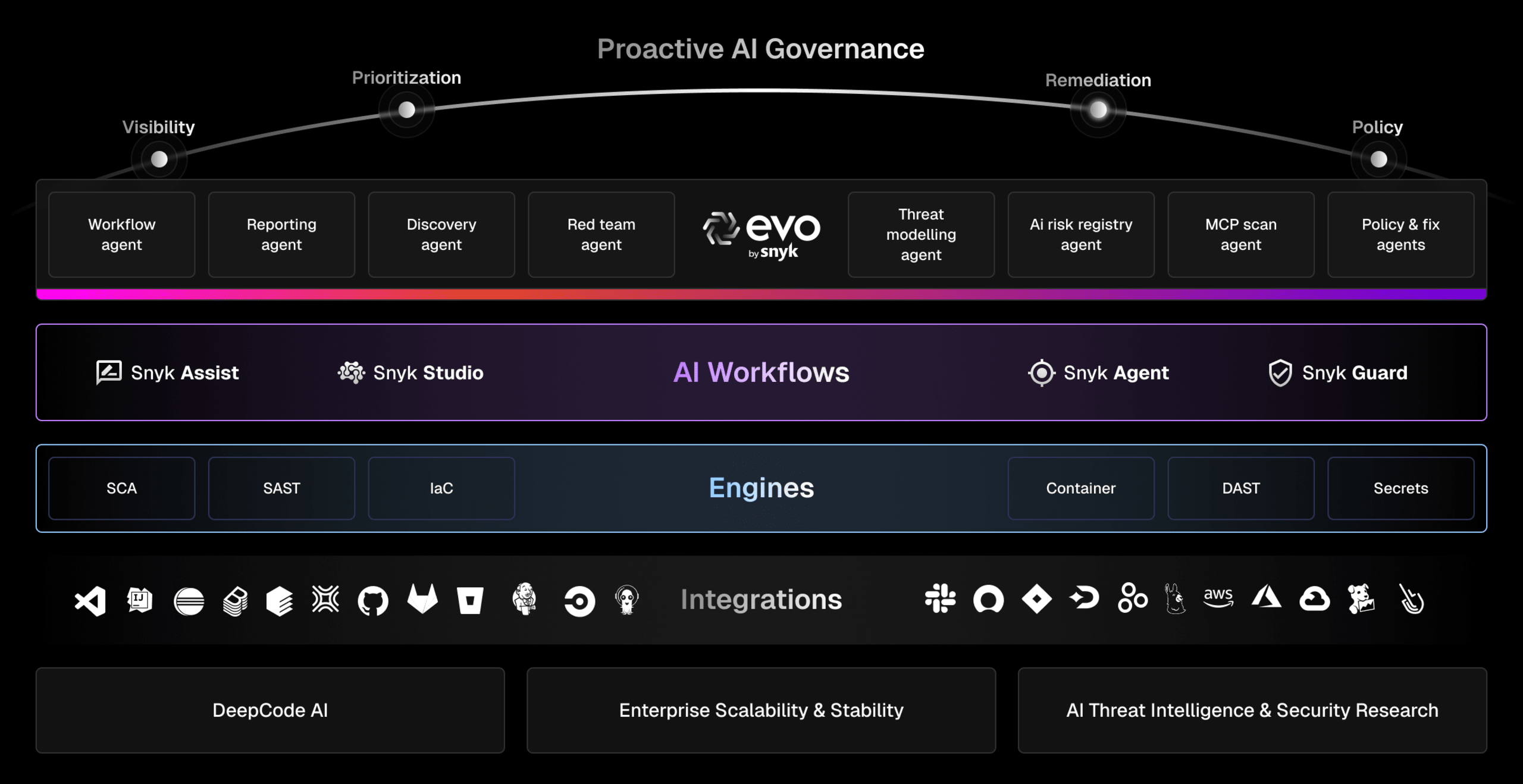

Stabilisez la situation en éliminant les angles morts et en bloquant l'introduction de nouvelles vulnérabilités

Étape 1 : Visibilité sur les bases

Détectez et inventoriez automatiquement le moindre actif, code, dépendances et modèles d'IA compris.

Étape 2 : Prévention et garde-fous pour l'IA

Instaurez des garde-fous dès la première ligne de code pour les assistants IA, les IDE et les pipelines afin d'agir sur les vulnérabilités avant qu'elles ne rejoignent la base de code.